Trickbot, un virus troyen bancaire qui cible les entreprises et les consommateurs pour leurs données, a infecté plus de 140 000 appareils appartenant à des clients d’Amazon, Microsoft, Google et 57 autres sociétés depuis novembre 2020, selon la société de renseignement sur les cybermenaces Check Point Research (CPR).

» Les chiffres de Trickbot ont été stupéfiants. Nous avons documenté plus de 140 000 machines ciblant les clients de certaines des entreprises les plus grandes et les plus réputées au monde. Nous avons ensuite observé que les auteurs de Trickbot ont les compétences nécessaires pour aborder le développement de logiciels malveillants à un niveau très bas et prêter attention aux petits détails », a déclaré dans un communiqué de presse Alexander Chailytko, responsable de la recherche et de l’innovation en matière de cybersécurité chez Check Point Software Technologies.

CPR a observé que les auteurs de Trickbot s’en prennent sélectivement à des cibles très en vue pour voler et compromettre leurs données sensibles. « En même temps, nous savons que les opérateurs derrière l’infrastructure sont très expérimentés dans le développement de logiciels malveillants à un haut niveau également », a-t-il ajouté.

Trickbot est généralement utilisé pour voler des informations bancaires, des identifiants de compte, des informations d’identification personnelle, et même des crypto-monnaies. C’est un malware très modulaire qui peut être adapté à différents cas d’utilisation, ce qui le rend beaucoup plus dangereux.

Son infrastructure peut être utilisée par d’autres familles de logiciels malveillants pour causer davantage de dommages. Étant donné que les auteurs de Trickbot tirent parti des techniques d’anti-analyse et d’anti-déobfuscation permettant au malware de persister sur les machines, le CPR recommande de n’ouvrir que des documents provenant de sources fiables.

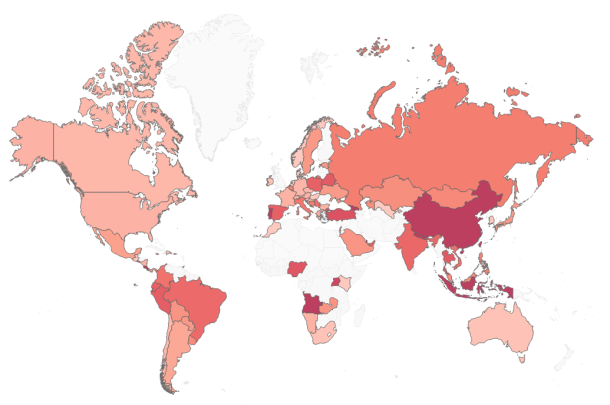

Parmi les autres entreprises dont les clients ont été ciblés par les attaquants figurent PayPal, Wells Fargo, American Express et Bank of America. Dans la liste de CPR des 60 entreprises dont les clients ont été infectés par Trickbot, les régions les plus infectées sont dans l’ordre suivant : APAC, Amérique latine, Europe, Afrique, Amérique du Nord.

Une attaque Trickbot commence généralement par l’envoi par les attaquants de documents malveillants à des adresses électroniques. Une fois que l’utilisateur télécharge et ouvre ces documents, la première étape du malware est exécutée et la charge utile principale de Trickbot est téléchargée. La charge utile est ensuite exécutée et elle établit sa persistance sur la machine infectée.

Selon Check Point, les attaquants peuvent également inclure des modules permettant de se propager à travers des réseaux d’entreprise compromis, de voler des informations d’identification d’entreprise, de voler des détails de connexion à des sites bancaires, etc.